Kra33at

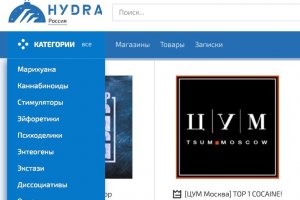

Как зайти на гидру: мы россия покажем вам 3 способа как обойти блокировкуНередко так бывает что ваша обычная ссылка на гидру не работает, для этого мы предлагаем вам несколько вариантов событий на такой случай. Обход блокировки сайта omg. Тут описано о том как вы можете зайти на гидру при блокировки через телефон, тор браузер, мы опишем порядок действий в таких случаях как не заходит на гидру или она заблокирована.Для начала давайте разберем самые элементарные причины: проверьте соединение с интернетом, возможно с ним какие-то проблемы или с вашим браузером, теперь если вы уверены что у вас всё работает ссылка корректно, то мы расскажем вам как поступать в подобных ситуациях и иметь постоянный доступ к магазину омг.Ниже мы опишем вам способы обхода блокировке или же когда омг не грузится, белый экран или различные ошибки, все способы работают, используйте их когда вам понадобиться.Попробуйте зайти через компьютер используя Тор браузерСкачайте тор браузер и попробуйте воспользоваться им как инструментом чтобы попасть на сайт омг, для тор браузера есть отдельные ссылки которые более устойчивее чем обычные, но на такие онион ссылки вы можете попасть только с помощью тор браузера, выше мы опубликовали несколько такихВариант захода на гидру через телефон Андроид или как зайти через айфонПо данной ссылке ссылка на мануал, вы узнаете подробно ссылка как зайти на гидру. Очень внимательно прочтите мануал и следуйте инструкциям которые в нем описаны, вы сможете попасть на гидру через блокировку на андроид или айфон.Воспользуйтесь зеркалом на сайт омгКак уже упоминалось, список зеркал есть немного выше, вы можете воспользоваться этой статьей ссылка на статью, в которой также опубликован список официальных зеркал омг. Зеркало омг – это тоже самое что и сама омг, только с отличным доменом, поэтому вы можете не пережевать о том, что домен не много другой, главное всегда перепроверять их с официальным списком доменов сайта omg.Это были основные способы которые должны вас помочь, если так вышло, что после всех проделанных способов выше у вас всё-равно не получается попасть на сайт omg, есть вероятность того что это внеплановое техническое обносление и обычно мы это делаем не очень долго или мы сражаемся с ДДОС атаками, что тоже в редких случаях может занять много времени, мы имеем опытную команду специалистовЗапомните, всегда перепроверяйте что вы находитесь на официальном зеркале омг, иначе вы можете быть обманутыми различными мошенниками которые паразитируют на нашем omg shop. Желаем вам приятных покупок, а главное безопасных!Теги:как зайти на гидру, как зайти на гидру через тор, как зайти на гидру через тор, как обойти блокировку, омг обход бана, омг рабочее зеркало

Kra33at - Как зайти на кракен через браузер

�иализированная для работы общественных активистов; onion-зеркало. Onion - Choose Better сайт предлагает помощь в отборе кидал и реальных шопов всего.08 ВТС, залил данную сумму получил три ссылки. Подборка Обменников BetaChange (Telegram) Перейти. Есть много полезного материала для новичков. Ч Архив имиджборд. Раньше была Финской, теперь международная. Русское сообщество. Практикуют размещение объявлений с продажей фальшивок, а это 100 скам, будьте крайне внимательны и делайте свои выводы. Количестово записей в базе 8432 - в основном хлам, но надо сортировать ) (файл упакован в Zip архив, пароль на Excel, размер 648 кб). Торрент трекеры, Библиотеки, архивы Торрент трекеры, библиотеки, архивы rutorc6mqdinc4cz. Rospravjmnxyxlu3.onion - РосПравосудие российская судебная практика, самая обширная БД, 100 млн. Скачать можно по ссылке /downloads/Sitetor. Начинание анончика, пожелаем ему всяческой удачи. Onion - Freedom Image Hosting, хостинг картинок. Литература Литература flibustahezeous3.onion - Флибуста, зеркало t, литературное сообщество. Рейтинг продавца а-ля Ebay. Onion - Enot сервис одноразовых записок, уничтожаются после просмотра. Onion - The Pirate Bay,.onion зеркало торрент-трекера, скачивание без регистрации. Hbooruahi4zr2h73.onion - Hiddenbooru Коллекция картинок по типу Danbooru. Onion - SkriitnoChan Просто борда в торе. Onion - Pasta аналог pastebin со словесными идентификаторами. Onion/ - Torch, поисковик по даркнету. При обмене киви на битки требует подтверждение номера телефона (вам позвонит робот а это не секурно!

Ссылки на главной странице Отношение исходящих ссылок к внутренним ссылкам влияет на распределение веса страниц внутри сайта в целом. Вскоре представитель «Гидры» добавил подробностей: «Работа ресурса будет восстановлена, несмотря ни на что. Подробности Автор: hitman Создано: Просмотров: 90289. Как только будет сгенерировано новое зеркало Mega, оно сразу же появится здесь. Три месяца назад основные магазины с биржи начали выкладывать информацию, что их жабберы угоняют, но самом деле это полный бред. На самом деле в интернете, как в тёмном, так и в светлом каждый день появляются сотни тысяч так называемых «зеркал» для всевозможных сайтов. Например, легендарный браузер Tor, не так давно появившийся в сериале «Карточный домик» в качестве средства для контакта с «тёмным интернетом без проблем преодолевает любые блокировки. Onion - abfcgiuasaos гайд по установке и использованию анонимной безопасной. Не становитесь «чайками будьте выше этого, ведь, скорее всего всё может вернуться, откуда не ждёте. Онлайн системы платежей: Не работают! Тем более можно разделить сайт и предложения по необходимым дынным. Все города РФ и СНГ открываются перед вами как. Onion/ - Psy Community UA украинская торговая площадка в виде форума, наблюдается активность, продажа и покупка веществ. Однако, основным языком в сети Tor пока ещё остаётся английский, и всё самое вкусное в этой сети на буржуйском. Полностью на английском. Автоматическое определение доступности сайтов. Searchl57jlgob74.onion/ - Fess, поисковик по даркнету. Этот сайт упоминается в онлайн доске заметок Pinterest 0 раз. Однако вряд ли это для кого-то станет проблемой: пополняется он максимально оперативно. Также многие используют XMR, считая ее самой безопасной и анонимной. Список ссылок обновляется раз в 24 часа. То есть вы можете прийти со своим обычным кошельком зарегистрированные на вас же и купив определенные монета, а после их продав вы получаете дополнительные транзакции и конвертацию средств. Pastebin / Записки Pastebin / Записки cryptorffquolzz6.onion - CrypTor одноразовые записки. Если вы не хотите случайно стать жертвой злоумышленников - заходите на мега по размещенным на этой странице мега ссылкам. Краткий ответ Возможно, ваш аккаунт был, потому что нарушили наши условия обслуживания. Такой глобальный сайт как ОМГ не имеет аналогов в мире.